联系人:陈先生

手机:19958086067

qq:1923760836

来源:开云网站 发布时间:2025-11-22 02:38:03

在网络安全领域中,“发起攻击”这一概念通常是指没有经过授权尝试侵入计算机系统、网络或设备,目的是窃取、篡改或破坏数据,或干扰正常服务的运行。本文将详细描述一个攻击者可能采取的攻击步骤,同时也为系统管理员和网络安全爱好者提供了解潜在威胁和加强防御的知识。在真正开始前,必须明确,本文仅用于教育目的,不支持任何非法入侵行为。

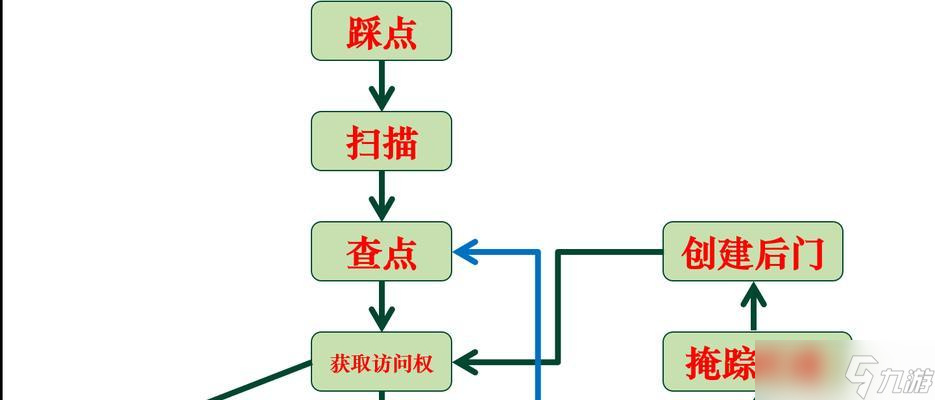

攻击的第一步是确定攻击目标和动机。攻击者会根据其目的(如情报搜集、破坏、窃取信息等)来选择目标。确定目标可能包括个人隐私信息、企业网络、机构或特定的网络服务。

利用社会工程学技巧获取目标的敏感信息。这可能包括通过假冒身份、利用公共数据库或社会化媒体等渠道来收集。

攻击者将使用各种技术方法,如扫描目标网络、系统,寻找漏洞。常见的工具有端口扫描器、漏洞扫描器等。

对于勒索软件攻击,攻击者会提前收集目标组织的网络架构信息、备份习惯、安全措施等。

根据收集到的信息,攻击者将规划攻击路径和方法,选择正真适合的攻击载荷、传播方式和执行时机。

攻击者可能自制攻击工具,或者下载现成的恶意软件、exploits等。对需要特制工具的攻击,还会涉及编写代码或配置现成工具。

在实际攻击前,攻击者会在安全的测试环境中测试其攻击工具和策略,以确保攻击的成功率。

执行阶段,攻击者将根据计划发起攻击。对于网络钓鱼、DDoS等攻击,攻击者将发送恶意信息或流量至目标系统。

根据攻击目的,攻击者会窃取或破坏数据。这可能包括敏感信息的窃取、系统文件的删除或加密勒索。

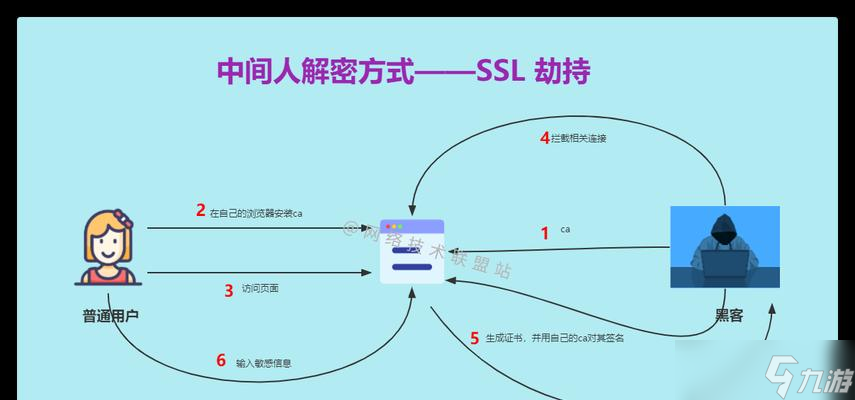

可能会利用VPN、代理服务器和TOR网络等工具来隐藏真实的IP地址和身份。

对于某些攻击,攻击者会持续监控目标系统,以便进一步利用或获取更多敏感信息。

在成功攻击后,攻击者可能利用新获取的权限进行横向移动,以攻陷更多的系统或网络。

攻击者可能会对已部署的防御措施做多元化的分析,以寻找新的入侵方法或制定新的攻击策略。

部署入侵检测系统(IDS)、入侵防御系统(IPS)和安全事件管理平台,以便快速响应安全事件。

以上步骤虽为一般性描述,但每一个攻击事件都有其特殊性。网络环境的复杂多变要求我们从始至终保持警觉,并逐渐完备安全措施。在当前网络安全威胁日益加剧的背景下,了解攻击者的手法是构建有效防御体系的基础。希望本文对读者理解攻击流程及加强个人和企业网络安全有所启发和帮助。

扫一扫,咨询报价

扫一扫下单购买